Cybersécurité des GRD face à la convergence IT/OT

Structuration d’une stratégie cybersécurité pour les réseaux électriques critiques

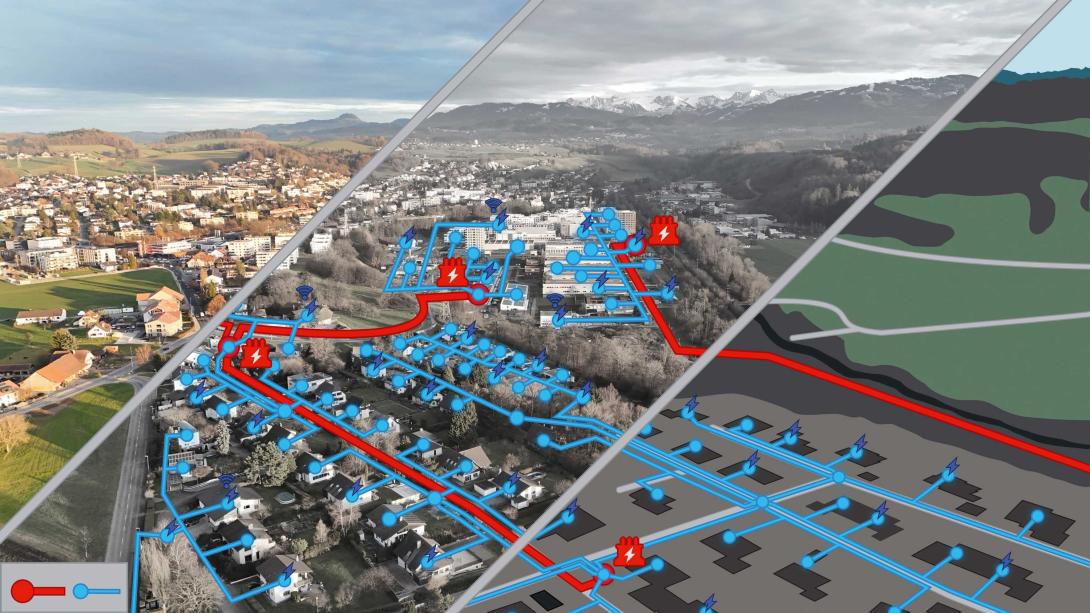

La digitalisation et la transition énergétique modifient en profondeur les réseaux de distribution électrique et amènent les gestionnaires de réseau de distribution (GRD) à tirer parti de systèmes cyber-physiques répartis, intégrant les systèmes de l’informatique de gestion, les environnements OT (Operational Technology) – c’est-à-dire l’ensemble des systèmes matériels et logiciels assurant la conduite, la supervision et le contrôle en temps réel du réseau électrique –, les télécommunications, les plateformes de données et les compteurs intelligents. Or, cette interconnexion d’écosystèmes hétérogènes augmente la surface d’attaque de manière significative. Dans ce contexte, Romande Energie, en tant que GRD, fait face à des risques accrus dus notamment à l’industrialisation des cyberattaques et à l’émergence de menaces assistées par l’intelligence artificielle, rendant la cybersécurité incontournable pour assurer la continuité de l’exploitation du réseau.

Surface d’attaque des réseaux de distribution

Aujourd’hui, la surface d’attaque d’un GRD – c’est-à-dire l’ensemble des composants IT, OT, télécoms, accès distants, applications et flux de données exposés pouvant être exploités pour compromettre le réseau électrique – résulte en grande partie de la convergence des systèmes de l’informatique de gestion, des environnements OT pour la conduite du réseau, des infrastructures de télécommunication, des technologies cloud, ainsi que du comptage intelligent à grande échelle. Cette convergence transforme le réseau électrique en un système cyber-physique distribué, dans lequel toute compromission pourrait entraîner une perturbation immédiate et systématique, en plus d’impacts transverses sur les activités métiers. Il apparaît dès lors que les barrières traditionnelles entre les systèmes de l’informatique de gestion et les systèmes industriels deviennent de plus en plus floues, ce qui élargit de facto la surface d’attaque.

Pour un GRD tel que Romande Energie, la zone de risque comprend à la fois les systèmes de conduite et de supervision, les équipements de terrain, les couches applicatives, les accès distants, le cloud ainsi que les infrastructures de comptage intelligent. Dans cet écosystème hétérogène, les actifs critiques incluent la capacité de conduite du réseau, l’intégrité des mesures de comptage, la disponibilité des systèmes de supervision et la facturation. Il en découle que le modèle de menace doit s’adapter pour combiner des scénarii d’attaques IT, d’exploitation de vulnérabilités OT et l’altération des données de comptage. À ce sujet, les retours d’incidents cyber indiquent que la compromission des identités et l’usage d’accès légitimes sont les voies d’intrusion les plus fréquentes. Cette situation reflète la dépendance croissante de l’exploitation du réseau à des composants digitaux répartis.

Industrialisation de la menace cyber

Un GRD fait aujourd’hui face à des cybermenaces qui, tant en volume qu’en fréquence, s’industrialisent de manière particulièrement inquiétante (tableau 1). Ainsi, pour l’année 2024, les dispositifs de sécurité de Romande Energie ont enregistré environ 500 millions de tentatives d’intrusion périmétriques. En 2023, ce chiffre était de 240 millions, ce qui illustre une pression extrêmement intense sur les infrastructures vulnérables. Cette tendance se poursuit également au niveau des applications, avec 1,6 million de tentatives d’intrusion en 2024 contre 1,3 million l’année précédente. Les chiffres parlent d’eux-mêmes: les cyberattaques prennent aujourd’hui la forme de campagnes automatisées, capables d’éprouver en permanence les mécanismes de protection.

L’industrialisation des cyberattaques ciblant le facteur humain et les environnements internes se poursuit également. Ainsi, en 2024, Romande Energie a dénombré environ 90'000 tentatives de phishing, en comparaison aux 36'000 tentatives en 2023. Par ailleurs, environ 500 courriels contenant du code malveillant sophistiqué ont été bloqués en amont. Cette situation a occasionné 4000 signalements d’utilisateurs, ce qui prouve la grande exposition des collaborateurs. De manière concomitante, les mécanismes de protection des postes de travail, des serveurs et des environnements hybrides ont produit environ 7000 détections, ce qui montre la persistance des tentatives de compromission interne.

Ces données concordent avec le rapport Mandiant M-Trends 1) 2025 [1], où il apparaît que 33% des intrusions en 2024 étaient dues à l’exploitation de vulnérabilités, 16% à l’utilisation d’identifiants compromis, 14% à des tentatives de phishing et 9% à des sites web compromis. Cela montre que, si les tentatives de phishing restent un vecteur majeur, les identifiants compromis et l’exploitation des vulnérabilités sont désormais au cœur de la chaîne d’intrusion. Par conséquent, le volume important d’événements cyber à traiter ne permet plus de disposer d’une cybersécurité s’appuyant sur des vérifications manuelles. Pour être efficace, il faut industrialiser les dispositifs de protection, en y intégrant une capacité à absorber d’importants flux d’événements, pour diminuer le bruit opérationnel et détecter les signaux faibles pouvant impacter l’exploitation du réseau.

Intelligence artificielle et cybersécurité des infrastructures

Les cyberattaques se structurent de manière nouvelle, grâce à l’automatisation de l’ensemble de la chaîne d’intrusion, depuis la phase de reconnaissance passive et active, jusqu’à l’exploitation et l’adaptation des tactiques, techniques et procédures d’attaque (TTP). L’intelligence artificielle, avec ses modèles génératifs et ses capacités d’apprentissage automatique, permet d’industrialiser, notamment dans les phases de compromission initiale et d’escalade de privilèges, des campagnes d’ingénierie sociale hautement contextualisées. Cette évolution s’est matérialisée en 2024 avec le cas Arup, lorsqu’un employé a réalisé 15 virements totalisant environ 25 millions de dollars vers des comptes frauduleux, à la suite d’une visioconférence mettant en scène de faux cadres dirigeants de la multinationale d’ingénierie au moyen de vidéos deepfake générées par l’intelligence artificielle.

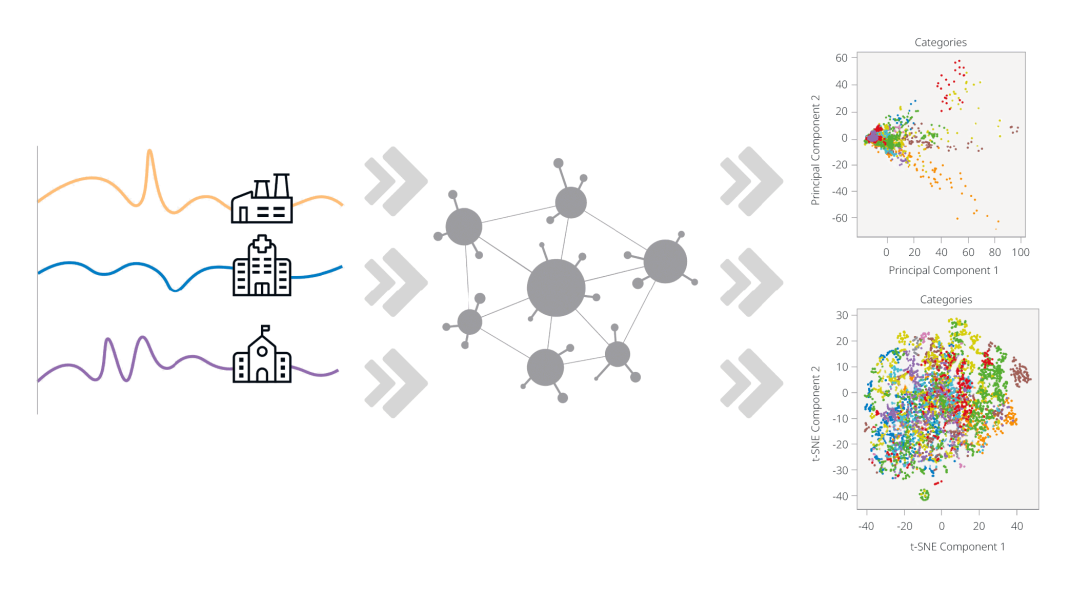

Pour un GRD, l’intelligence artificielle, en mettant à profit certains mécanismes de confiance organisationnels, fait gagner à l’attaquant un temps précieux, génère davantage de signaux difficiles à qualifier, et conduit de facto à un affaiblissement progressif de l’efficacité des contrôles basés sur des signatures ou des règles statiques. Ce phénomène rend dès lors indispensable l’usage de mécanismes défensifs plus sophistiqués, tels que l’analyse comportementale, l’apprentissage automatique et la corrélation multi-dimensionnelle, appliqués aux environnements IT, OT, cloud et aux infrastructures de comptage avancé (Advanced Metering Infrastructure, AMI). Ces mécanismes doivent toutefois opérer sous la supervision d’un humain afin que les prises de décision tiennent compte des impératifs de sécurité et de continuité de l’exploitation des infrastructures critiques.

Architecture de cybersécurité des systèmes IT et OT

L’architecture de cybersécurité d’un GRD est conçue comme une architecture de confiance répartie se basant sur une segmentation multizones, avec un contrôle déterministe des conduits interdomaines et une centralisation de la gouvernance des identités, des accès et des privilèges, incluant notamment un contrôle des accès distants fortement médiés via des bastions, des zones démilitarisées OT (OT DMZ) et un système de gestion des accès à privilèges (PAM) avec un enregistrement des sessions. Dans les environnements OT, si l’on se conforme aux exigences de disponibilité et de déterminisme, la protection repose sur une réduction de la surface d’attaque, une restriction des mouvements latéraux et un contrôle majoritairement passif orienté protocole (protocol-aware), en sus d’une journalisation unifiée et d’une source de temps fiable pour soutenir les investigations forensiques et la réponse aux incidents.

Les infrastructures de smart metering constituent des systèmes critiques déployés à large échelle dans des environnements difficiles à contrôler et à sécuriser. Elles requièrent une chaîne de confiance cryptographique de bout en bout, incluant notamment l’authentification et la réauthentification des équipements avec rotation des clés, la sécurisation des commandes à distance, la gestion des mises à jour par signature de code, le secure boot ainsi que les protections anti-rollback. En outre, les flux IT, OT, cloud et AMI doivent faire l’objet d’une corrélation centralisée, afin de permettre la détection d’anomalies réparties, de fraudes ou de compromissions à faible bruit. L’objectif est d’assurer l’intégrité, la traçabilité et la non-répudiation des données de comptage.

Capacité de détection et de réponse

En principe, un GRD évalue son dispositif de cybersécurité en fonction de sa capacité à ralentir un attaquant et à confiner un incident sans impact opérationnel. Ainsi, Romande Energie évalue régulièrement, au moyen d’audits indépendants, sa capacité de détection et de réponse aux incidents. Ceux-ci montrent une amélioration continue des mécanismes et des processus de détection au fil du temps. En effet, le temps de détection est passé de 18 minutes en 2021 à 31 secondes en 2022, puis les tentatives d’intrusion ont été bloquées en amont en 2023 et 2024. Cette tendance est encourageante et démontre l’efficacité du passage d’une posture fondée sur la détection à une orchestration de la réponse, reposant sur une corrélation multidomaine IT, OT, cloud et AMI, et prenant en compte les signaux faibles et les comportements anormaux.

À noter que cette performance doit être mise en perspective avec les pratiques observées à l’échelle européenne. Selon le rapport Mandiant M-Trends 2025 [1], la médiane du temps de résidence d’un attaquant en région EMEA (Europe, Middle East, Africa) – c’est-à-dire le temps qui s’écoule entre la compromission initiale et la découverte de l’intrusion – était de 27 jours en 2024. Pour les intrusions détectées en interne, elle était de 20 jours et pour celles révélées par une notification de tiers, de 32 jours. Dans ce contexte, Romande Energie se différencie clairement par sa capacité à bloquer des cyberattaques en quasi-temps réel.

Du côté de la réponse aux incidents, Romande Energie a mis en place un dispositif organisationnel qui repose sur un centre des opérations de sécurité (SOC) opérant 24/7, une capacité de réponse dans les 20 minutes et des équipes pouvant intervenir sur site dans les 4 heures en cas d’incident majeur. La performance du dispositif est mesurée au moyen d’indicateurs tels que le temps moyen de détection (MTTD), le temps moyen de réponse (MTTR) et le taux de blocage, afin d’assurer un pilotage efficace.

Pilotage de la maturité cybersécurité

Un GRD doit désormais piloter sa cybersécurité comme un dispositif cyberopérationnel auditable et conforme, en prenant en compte les exigences de résilience d’exploitation ainsi que les obligations légales applicables aux infrastructures critiques.

Ainsi, l’article 5a OApEl (Ordonnance sur l’approvisionnement en électricité) [2], entré en vigueur le 1er juillet 2024, impose aux acteurs critiques de la chaîne d’approvisionnement électrique, dont les GRD, d’être en mesure, sur demande du régulateur, de justifier la mise en place d’un dispositif conforme à la norme minimale de sécurité des TIC (technologies de l’information et de la communication), y compris des preuves documentées, la traçabilité des décisions, une gouvernance formalisée et une préparation à des contrôles ou audits externes de l’ElCom.

De plus, la LSI (Loi fédérale sur la sécurité de l’information) [3] impose également une obligation de déclaration des cyberattaques touchant les infrastructures critiques: l’article 74d LSI énumère les cyberattaques à déclarer, et l’OCyS (Ordonnance sur la cybersécurité) [4] en détaille l’application, en particulier les articles 14 ss OCyS. Ce cadre impose un processus structuré de qualification d’incidents, une chaîne de preuves exploitable et des playbooks de notification intégrés à la réponse à incident, de sorte que la performance cyber soit mesurée, défendable auprès du régulateur et opposable lors d’un contrôle.

Conclusion

La cybersécurité d’un GRD ne s’applique plus seulement à un secteur spécifique: elle touche désormais toutes les disciplines de l’exploitation des réseaux électriques. En effet, leur continuité et leur résilience dépendent de leur sécurité. La menace s’industrialise et s’accélère grâce à l’intelligence artificielle, et s’étend aux équipements terrain et aux infrastructures de comptage intelligent. La performance cyber ne repose alors plus sur des contrôles isolés, mais sur une capacité de détection et de réponse ainsi que sur un dispositif de gouvernance et de conformité mesurable. La cybersécurité n’est dès lors plus un projet ponctuel ou une simple exigence réglementaire, mais un processus continu de maîtrise du risque intégré au pilotage opérationnel des réseaux. Comme le rappelait William Edwards Deming: «Ce qui ne se mesure pas ne s’améliore pas.» Les GRD doivent dès lors mesurer, auditer et piloter la cybersécurité pour garantir la fiabilité et la confiance dans l’exploitation des systèmes électriques.

Cybersécurité des GRD face à la convergence IT/OT

Structuration d’une stratégie cybersécurité pour les réseaux électriques critiques

La digitalisation et la transition énergétique modifient en profondeur les réseaux de distribution électrique et amènent les gestionnaires de réseau de distribution (GRD) à tirer parti de systèmes cyber-physiques répartis, intégrant les systèmes de l’informatique de gestion, les environnements OT, les télécommunications, les plateformes de données et les compteurs intelligents. Or, cette interconnexion d’écosystèmes hétérogènes augmente la surface d’attaque de manière significative, et les GRD font face à des risques accrus dus notamment à l’industrialisation des cyberattaques et à l’émergence de menaces assistées par l’intelligence artificielle. Ainsi, en 2024, les dispositifs de sécurité de Romande Energie ont enregistré environ 500 millions de tentatives d’intrusion périmétriques, 1,6 million de tentatives d’intrusion au niveau des applications et environ 90'000 tentatives de phishing.

Au vu du volume important d’événements cyber à traiter, il est devenu indispensable d’avoir recours à des mécanismes défensifs plus sophistiqués, tels que l’analyse comportementale, l’apprentissage automatique et la corrélation multi-dimensionnelle, et de les appliquer aux environnements IT, OT, cloud et aux infrastructures de comptage avancé (AMI) pour diminuer le bruit opérationnel et détecter les signaux faibles et comportements anormaux pouvant impacter l’exploitation du réseau. Ces mécanismes doivent toutefois opérer sous la supervision d’un humain afin que les prises de décision tiennent compte des impératifs de sécurité et de continuité de l’exploitation des infrastructures critiques.

La performance cyber d’un GRD repose donc désormais sur sa capacité de détection et de réponse ainsi que sur un dispositif de gouvernance et de conformité mesurable. Romande Energie évalue ainsi régulièrement, au moyen d’audits indépendants, sa capacité de détection et de réponse aux incidents. Ces audits montrent une amélioration continue des mécanismes et des processus de détection: le temps de détection est ainsi passé de 18 minutes en 2021 à 31 secondes en 2022, puis les tentatives d’intrusion ont été bloquées en amont dès 2023.

Du côté de la réponse aux incidents, le GRD a mis en place un dispositif organisationnel qui repose sur un centre des opérations de sécurité (SOC) opérant 24/7, une capacité de réponse dans les 20 minutes et des équipes pouvant intervenir sur site dans les 4 heures en cas d’incident majeur.

Cybersicherheit bei VNB angesichts der Konvergenz von IT und OT

Strukturierung einer Cybersicherheitsstrategie für kritische Stromnetze

Die Digitalisierung und die Energiewende verändern die Verteilnetze grundlegend und veranlassen die Verteilnetzbetreiber (VNB), verteilte cyber-physische Systeme zu nutzen, die Management-IT-Systeme, OT-Umgebungen, Telekommunikation, Datenplattformen und intelligente Zähler integrieren. Diese Vernetzung heterogener Ökosysteme vergrössert jedoch die Angriffsfläche deutlich. Die VNB sind mit erhöhten Risiken konfrontiert, die insbesondere auf die Industrialisierung von Cyberangriffen und das Aufkommen von KI-unterstützter Bedrohungen zurückzuführen sind. So verzeichneten die Sicherheitssysteme von Romande Energie im Jahr 2024 rund 500 Millionen Versuche von Perimeter-Einbrüchen, 1,6 Millionen Versuche von Einbrüchen auf Anwendungsebene und etwa 90'000 Phishing-Versuche.

Angesichts der grossen Menge an zu bearbeitenden Cyber-Ereignissen ist es nötig geworden, auf ausgefeiltere Abwehrmechanismen wie Verhaltensanalyse, maschinelles Lernen und mehrdimensionale Korrelation zurückzugreifen und diese auf IT-, OT- und Cloud-Umgebungen sowie in Advanced-Metering-Infrastructure-Systemen (AMI) anzuwenden, um das operative Rauschen zu reduzieren und schwache Signale sowie abnormales Verhalten zu erkennen, die den Netzbetrieb beeinträchtigen könnten. Diese Mechanismen müssen jedoch unter menschlicher Aufsicht betrieben werden, damit bei der Entscheidungsfindung die Anforderungen an die Sicherheit und die Betriebskontinuität kritischer Infrastrukturen berücksichtigt werden.

Die Cybersecurity-Performance eines VNB beruht daher nun auf seiner Erkennungs- und Reaktionsfähigkeit sowie auf einem messbaren Governance- und Compliance-System. Romande Energie lässt seine Fähigkeit zur Erkennung und Reaktion auf Vorfälle deshalb regelmässig mittels unabhängiger Audits bewerten. Diese Audits zeigen eine stetige Verbesserung der Erkennungsmechanismen und -prozesse: So sank die Erkennungszeit von 18 Minuten im Jahr 2021 auf 31 Sekunden im Jahr 2022. Ab 2023 wurden Einbruchsversuche bereits im Vorfeld blockiert.

Was die Reaktion auf Vorfälle betrifft, hat der Verteilnetzbetreiber eine Organisationsstruktur eingerichtet, die auf einem rund um die Uhr besetzten Sicherheitsoperationszentrum (SOC) basiert, eine Reaktionsfähigkeit innerhalb von 20 Minuten gewährleistet und Teams bereitstellt, die bei einem schwerwiegenden Vorfall innerhalb von 4 Stunden vor Ort eingreifen können.